WannaCry ransomware ir bijusi globālā uzmanības centrā pēdējās dienās pēc tam, kad tā skāra vairāk nekā 300 000 datoru, kas izplatījās vairāk nekā 150 valstīs. Tas ir izraisījis plašu paniku, jo neviens nav pārliecināts, vai viņi ir neaizsargāti pret savu uzbrukumu. Internets ir piepildīts ar informāciju par WannaCry uzbrukumu, bet lielākā daļa no tām ir nesaskaņotas un nesalasāmas. Tas ir grūts, lai pasargātu sevi no kaut ko jūs nesaprotat. Paturot to prātā, mēs esam izveidojuši nelielu rokasgrāmatu, kas palīdzēs jums saprast un aizsargāt sevi pret WannaCry. Tātad, bez laika izšķērdēšanas, ļaujiet man pastāstīt par 8 lietām, kas jums jāzina par WannaCry Ransomware:

Kas ir WannaCry Ransomware?

WannaCry ransomware (pazīstams arī kā WannaCrypt, Wana Decrypt, WCry un WanaCrypt0r), kā jūs varat secināt no tā nosaukuma, ir ransomware veids. Ransomware būtībā ir nolaupītāja digitālais ekvivalents. Tas aizņem kaut ko vērtīgu, un jums tiek prasīts samaksāt izpirkuma summu, lai saņemtu to atpakaļ. Tas, ka jūsu datorā ir kaut kas tāds, kas ir jūsu dati un faili. WannaCry gadījumā ransomware šifrē datorā esošos failus un pieprasa izpirkuma maksu, ja lietotājs vēlas, lai faili tiktu atšifrēti .

Ransomware var tikt piegādāta ar ļaunprātīgām saitēm vai failiem, kas ietverti e-pasta ziņojumos vai nepatīkamās tīmekļa vietnēs. WannaCry ir jaunākais papildinājums garai ransomware ķēdei, kas ir izmantota, lai izspiestu naudu no cilvēkiem kopš 90. gadiem.

WannaCry: Kā tas atšķiras no citām Ransomware?

WannaCry, lai gan tas ir ransomware veids, nav jūsu vidējais dzirnaviņas ransomware. Ir iemesls, kāpēc tā tik mazā laika posmā spēja ietekmēt tik lielu datoru skaitu. Parasti ransomware pieprasa lietotājam manuāli noklikšķināt uz ļaunprātīgas saites, lai to instalētu. Līdz ar to ransomware sākotnēji mērķēja tikai vienu personu.

Tomēr WannaCry izmanto serveri “Server Message Block” vai SMB, lai inficētu visu tīklu. SMB ir protokols, ko tīkls izmanto, lai koplietotu datus, failus, printerus utt. Pat tad, ja vienā tīklā esošais dators tiek inficēts ar roku noklikšķinot uz ļaunprātīgas saites, WannaCry ransomware pēc tam pārmeklē resursdatora tīklu un inficēs katru citu datoru, kas ir pieslēgts šim tīklam.

Kā NSA palīdzēja izveidot WannaCry Ransomware

Ir zināms, ka NSA (Nacionālā drošības aģentūra) saglabā bagātību, kas ir pilna ar ekspluatāciju, kas palīdz viņiem spiegot par cilvēkiem. Tehniskie giganti ir nonākuši pie NSA, lai atbrīvotu ekspluatāciju, tāpēc tos var nostiprināt, lai novērstu kiberuzbrukumus, bet bez rezultātiem. Pēc tam, kad šāds krāvums tika iegūts un noplūdis kibernoziedznieku grupā, kas pazīstama kā “Shadow Brokers” . Noplūdušais velvi saturēja rīku ar nosaukumu “EternalBlue”, kas varēja izmantot SMB izmantot Microsoft Windows, lai pārsūtītu failus bez lietotāja atļaujas.

Lai gan Microsoft izlaida plāksteri tikai dažas dienas pēc noplūdes, lielākā daļa lietotāju neuzstādīja plāksteri pirms uzbrukuma sākšanas. WannaCry veidotāji izmantoja šo izlietojumu, lai uzbruktu datoriem visā pasaulē. Tādējādi NSA palīdzēja veidot WannaCry, turot aktīvo un tad zaudējot to hakeriem.

Kas ir aiz WannaCry Ransomware Attack?

Divi dažādi tehnoloģiju uzņēmumi ir apliecinājuši līdzību starp WannaCry ransomware un agrāku ransomware 2015. gadā, ko izstrādājuši hakeri, kuri dodas ar nosaukumu “Lazarus Group” . Tiek uzskatīts, ka grupa darbojas no Ziemeļkorejas, un tie tiek ziņoti, ka tos pat atbalsta Ziemeļkorejas valdība. Grupa ir plaši pazīstama ar savu uzbrukumu Sony Pictures and Entertainment 2014. gadā.

Kaspersky Labs un Matthieu Suiche (Comae Technologies līdzdibinātājs) ir neatkarīgi rakstījuši par koda līdzību starp WannaCarry un Lazarus ransomware. Lai gan tas joprojām nav apstiprināts, pastāv liela varbūtība, ka Lazarus grupa un līdz ar to arī Ziemeļkoreja ir uzbrukumu pamatā.

Sistēmas, kas ir neaizsargātas pret WannaCry uzbrukumu

Viens no iemesliem, kāpēc WannaCry uzbrukums ir bijis tik veiksmīgs, ir Windows ekosistēmas sadrumstalotības dēļ. Daudzi tīkli joprojām izmanto Windows versijas, īpaši Windows XP un Windows Server 2003, kas ir novecojuši un vairs neatbalsta Microsoft. Tā kā šīs vecākās versijas netiek atbalstītas, tās nesaņem programmatūras ielāpus atklātajām ekspluatācijām un ir vairāk pakļautas šādiem uzbrukumiem.

WannaCry uzbrukums ietekmēja plašu Windows sistēmu spektru, ieskaitot Windows XP, Windows Vista, Windows 7, Windows 8.1, Windows RT 8.1 un Windows 10. Būtībā, ja neesat atjauninājis un instalējis SMB izmantotās plāksteris savā Windows datorā, jūs esat WannaCry uzbrukums.

Cik daudz ir Ransom un jums vajadzētu maksāt?

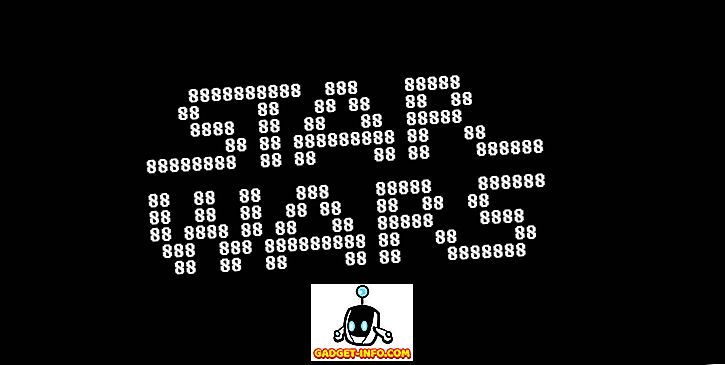

Kad WannaCry ir veiksmīgi uzbrukusi jūsu sistēmai, redzēsiet logu, kurā norādīts, ka jūsu sistēma ir šifrēta. Saite uz BitCoin seifu ir apakšā, lūdzot maksāt $ 300 (ASV) bitcoin valūtā, lai piekļūtu jūsu datiem. Ja jums nav jāmaksā 3 dienu laikā, izpirkuma summa divkāršojas līdz 600 ASV dolāriem ar brīdinājumu, ka pēc nedēļas dati tiks dzēsti uz visiem laikiem.

Ētiski nekad nevajadzētu atgriezties pret izspiešanas prasītājiem. Bet, saglabājot ētikas punktu, nav nekādu ziņu par to, ka ikviens, kurš saņem izpirkuma maksu, saņem piekļuvi saviem datiem . Tā kā jūs esat pilnīgi atkarīgs no uzbrucēja kaprīzēm, jums nav iespējams pārliecināties, ka saņemsiet datus pēc izpirkuma samaksas. Ja jūs maksājat izpirkuma maksu, tas tikai iedrošinās hakerus veikt vairāk šādu uzbrukumu jums, jo tagad viņi ir identificējuši jūs kā kādu, kas vēlas maksāt. Noslēgumā, nekad nav jāmaksā izpirkums neatkarīgi no tā.

Hackers saņēma Ransom saņemto summu

Pat pēc tam, kad zinājuši izpirkuma samaksas negatīvus, daudzi cilvēki to maksā, jo viņi pārāk baidās zaudēt savus datus un cer, ka izspiedēji paliks uzticīgi savam vārdam. Čivināt botu ir izveidojis Keith Collins, kurš ir Quartz datu / grafikas izstrādātājs. @Actualransom čivināt bots seko izpirkuma naudu.

Kā aprakstīts aprakstā, bots skatās 3 makus, kas ir kodētas WannaCry ransomware un tweets ikreiz, kad nauda tiek iemaksāta kādā no seifiem. Ik pēc divām stundām tā arī norāda kopējo līdz šim noguldīto summu. Rakstīšanas laikā hackeriem ir samaksāts vairāk nekā 78 000 ASV dolāru .

Aizsargājiet savu datoru no WannaCry Ransomware

Nekas nevar garantēt pilnvērtīgu aizsardzību pret ransomware līdz brīdim, kad jūs kā lietotājs kļūs modrs. Šeit ir daži pamatnoteikumi. Nepārtraukti lejupielādējiet programmatūru no neapstiprinātām vietnēm un uzmanīgi skatieties uz visiem jūsu e-pastiem. Neatveriet saites vai lejupielādējiet failus, kas atrodas e-pasta ziņojumā no neapstiprināta lietotāja. Vienmēr pārbaudiet sūtītāja e-pastu, lai apstiprinātu tā avotu.

Neskatoties uz modrību, pārliecinieties, vai izveidojat visu svarīgo datu dublējumkopiju, ja to vēl neesat izdarījis. Iespējams, ka jūsu sistēma tiek uzbrukta, jūs varat būt pārliecināti, ka jūsu dati ir droši. Tāpat instalējiet jaunākos Windows drošības atjauninājumus. Microsoft ir izlaidusi patronu SMB izmantošanai pat Windows neatbalstītajai versijai, piemēram, XP, tāpēc nekavējoties instalējiet plāksteri.

Ir daži citi veidi, kā aizsargāt datoru no ransomware, un jūs varat pārbaudīt mūsu detalizēto rakstu par to pašu.

Palieciet droši no WannaCry Ransomware

WannaCry ir radījis milzīgu postu visā pasaulē, un tāpēc Windows lietotāji dabiski baidās. Tomēr vairumā gadījumu tā nav platforma, bet lietotājs, kurš ir atbildīgs par šādu uzbrukumu veiksmīgu veikšanu. Ja lietotāji seko tīrai praksei, piemēram, instalējot un lietojot jaunāko OS versiju, regulāri instalējot drošības ielāpus un atturoties no ļaunprātīgu / nepatīkamu tīmekļa vietņu apmeklējuma, risks, ka uzbrukums būs tāds ransomware kā WannaCry, ir ievērojami samazināts.

Es ceru, ka raksts ir atstājis jums mazliet vairāk informācijas par WannaCry ransomware. Ja jums joprojām ir šaubas, lūdzu, uzdodiet jautājumus komentāru sadaļā.